Comment réaliser un audit de sécurité email en 12 points

Votre dernier email important est-il arrivé à destination ? Quelqu’un pourrait-il envoyer des emails en se faisant passer pour votre entreprise ? Si vous ne pouvez pas répondre à ces questions avec certitude, il est temps de faire un audit.

Un audit de sécurité email n’est pas réservé aux grandes entreprises avec des équipes IT dédiées. C’est une vérification que toute PME devrait faire au moins une fois par an, et après chaque changement majeur (nouveau fournisseur email, nouvel outil marketing, migration de domaine).

Ce guide vous donne une méthode structurée en 12 points, avec les outils gratuits pour réaliser chaque vérification vous-même.

Pourquoi auditer la sécurité de vos emails ?

Un audit email répond à trois questions essentielles :

1. Délivrabilité : Vos emails légitimes arrivent-ils dans la boîte de réception de vos destinataires, ou finissent-ils en spam ?

2. Protection : Êtes-vous protégé contre l’usurpation d’identité ? Quelqu’un peut-il envoyer des emails frauduleux en utilisant votre domaine pour tromper vos clients ou partenaires ?

3. Conformité : Respectez-vous les exigences des fournisseurs de messagerie (Gmail, Microsoft, Yahoo) qui sont devenues obligatoires en 2024 ?

Les conséquences d’une mauvaise configuration sont concrètes : deals perdus parce que vos propositions commerciales n’arrivent jamais, clients victimes de phishing utilisant votre nom, réputation dégradée qui affecte tous vos envois futurs.

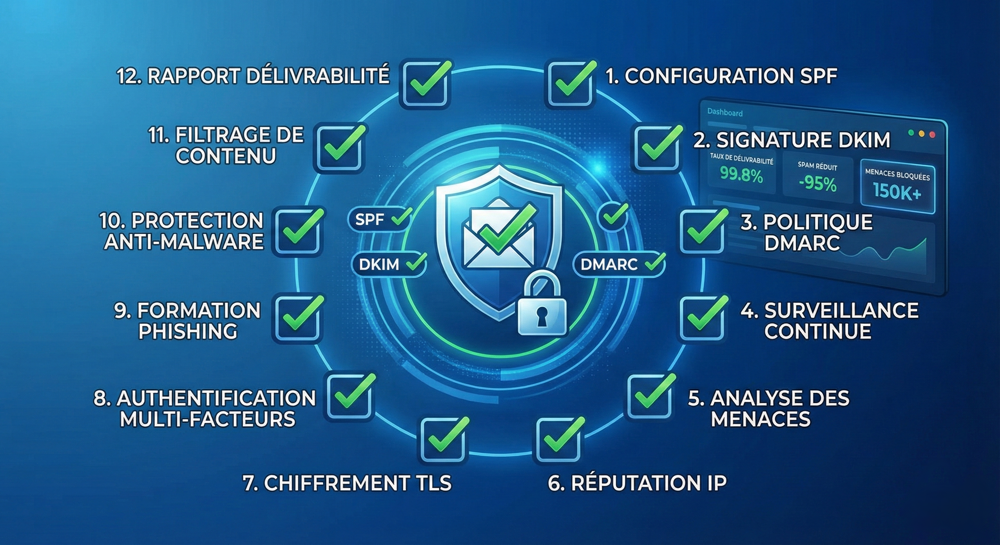

Les 12 points de contrôle

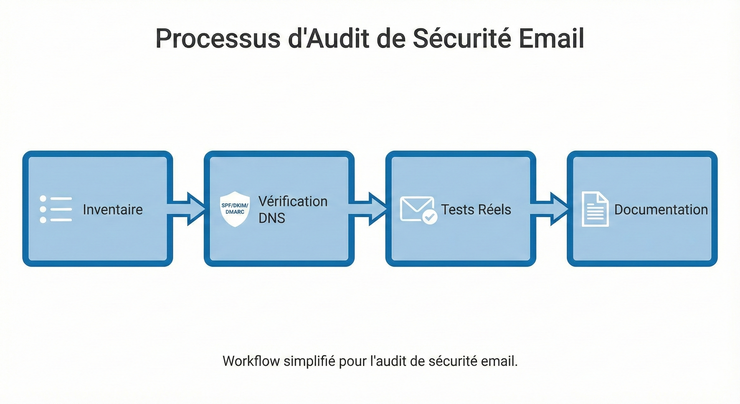

Point 1 : Inventaire des flux email

Avant toute vérification technique, vous devez savoir qui envoie des emails au nom de votre domaine.

Ce qu’il faut lister :

- Votre suite email principale (Google Workspace, Microsoft 365, OVH…)

- Vos outils CRM (HubSpot, Salesforce, Pipedrive…)

- Vos plateformes marketing (Mailchimp, Brevo, ActiveCampaign…)

- Vos outils de support (Intercom, Zendesk, Freshdesk…)

- Vos services transactionnels (SendGrid, Mailgun, Postmark…)

- Vos outils de facturation (Stripe, PayPal, Pennylane…)

- Tout autre SaaS qui envoie des notifications en votre nom

Comment faire : Interrogez chaque équipe. Le marketing a souvent des outils que l’IT ne connaît pas. La compta utilise peut-être un service de relance automatique. Le support a peut-être activé un chatbot qui envoie des emails.

Livrable : Un tableau avec le nom du service, son usage, et l’équipe responsable.

Point 2 : Vérification SPF

SPF (Sender Policy Framework) définit quels serveurs sont autorisés à envoyer des emails pour votre domaine.

Ce qu’il faut vérifier :

- Un enregistrement SPF existe

- Il inclut tous les services de votre inventaire (point 1)

- Il ne dépasse pas 10 lookups DNS

- Il se termine par

-allou~all - Il n’y a qu’un seul enregistrement SPF (pas de doublons)

Outils gratuits :

- MailAuthCheck — Analyse complète en un clic

- MXToolbox SPF — Détail des lookups DNS

- Commande terminal :

dig +short TXT votredomaine.fr | grep spf

Résultat attendu : Un enregistrement valide qui liste tous vos services légitimes.

Problèmes fréquents :

- Services manquants → emails de ces services en spam

- Trop de lookups (>10) → SPF invalide, tous les emails échouent

- Plusieurs enregistrements SPF → comportement imprévisible

Point 3 : Vérification DKIM

DKIM (DomainKeys Identified Mail) ajoute une signature cryptographique à chaque email pour prouver son authenticité.

Ce qu’il faut vérifier :

- DKIM est activé pour chaque service email

- Les clés publiques sont publiées dans le DNS

- Les clés font au moins 1024 bits (2048 recommandé)

- Les sélecteurs correspondent entre le service et le DNS

Outils gratuits :

- MailAuthCheck — Détecte les configurations DKIM

- DKIM Core — Test de clé DKIM

- Commande terminal :

dig +short TXT selecteur._domainkey.votredomaine.fr

Résultat attendu : dkim=pass dans les en-têtes de vos emails envoyés.

Comment tester concrètement :

Envoyez un email depuis chaque service vers une adresse Gmail. Ouvrez le message, cliquez sur les trois points > “Afficher l’original”. Cherchez dkim=pass dans Authentication-Results.

Problèmes fréquents :

- DKIM activé côté service mais clé non publiée dans le DNS

- Erreur de copier-coller (espaces, caractères spéciaux)

- Clé trop courte (512 bits) rejetée par certains fournisseurs

Point 4 : Vérification DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance) définit la politique à appliquer quand un email échoue SPF et DKIM.

Ce qu’il faut vérifier :

- Un enregistrement DMARC existe à

_dmarc.votredomaine.fr - Une adresse de rapport est configurée (

rua=mailto:...) - La politique n’est pas restée à

p=nonedepuis des mois - L’objectif est d’atteindre

p=reject

Outils gratuits :

- MailAuthCheck — Analyse DMARC complète

- DMARC Analyzer — Vérification détaillée

- Commande terminal :

dig +short TXT _dmarc.votredomaine.fr

Résultat attendu : Une politique p=quarantine ou p=reject avec des rapports configurés.

Problèmes fréquents :

- Pas de DMARC du tout → aucune protection contre l’usurpation

p=nonedepuis longtemps → vous collectez des rapports mais ne bloquez rien- Pas d’adresse de rapport → vous ne savez pas ce qui se passe

Point 5 : Analyse des rapports DMARC

Si vous avez configuré une adresse de rapport DMARC, vous recevez des fichiers XML quotidiens. Ces rapports sont une mine d’or pour comprendre ce qui se passe réellement.

Ce qu’il faut analyser :

- Quelles IP envoient au nom de votre domaine ?

- Lesquelles passent l’authentification ? Lesquelles échouent ?

- Y a-t-il des services légitimes qui échouent (= à corriger) ?

- Y a-t-il des IP inconnues qui tentent d’usurper votre domaine ?

Outils gratuits pour analyser les rapports :

- Postmark DMARC — Gratuit, simple, suffisant pour la plupart

- DMARC Analyzer — Version gratuite disponible

- URIports — Alternative européenne

Résultat attendu : Un tableau de bord clair montrant vos sources légitimes (en vert) et les tentatives d’usurpation (en rouge).

Action : Si vous voyez des services légitimes qui échouent, corrigez leur configuration SPF/DKIM. Si vous voyez des IP inconnues, c’est normal : avec p=reject, elles seront bloquées.

Point 6 : Test de délivrabilité réel

Les vérifications DNS ne suffisent pas. Il faut tester l’envoi réel vers les principaux fournisseurs.

Ce qu’il faut tester :

- Envoi vers Gmail (personnel et Workspace)

- Envoi vers Outlook/Hotmail

- Envoi vers Yahoo

- Envoi depuis chaque service de votre inventaire

Comment tester :

- Envoyez un email de test depuis chaque service

- Vérifiez qu’il arrive en boîte de réception (pas en spam)

- Affichez les en-têtes et vérifiez :

spf=pass,dkim=pass,dmarc=pass

Outils gratuits :

- Mail Tester — Score de délivrabilité sur 10

- GlockApps — Test vers plusieurs fournisseurs (version gratuite limitée)

Résultat attendu : Score > 8/10 sur Mail Tester, emails en inbox chez tous les fournisseurs.

Problèmes fréquents :

- Configuration OK mais emails en spam → problème de réputation ou de contenu

- Un service spécifique échoue → configuration incomplète pour ce service

Point 7 : Vérification de la réputation

Même avec une authentification parfaite, une mauvaise réputation peut envoyer vos emails en spam.

Ce qu’il faut vérifier :

- Réputation du domaine chez Google

- Présence sur des blacklists

- Réputation de l’IP d’envoi (si vous avez une IP dédiée)

Outils gratuits :

- Google Postmaster Tools — Réputation chez Google (nécessite vérification du domaine)

- MXToolbox Blacklist Check — Vérification sur 100+ blacklists

- Talos Intelligence — Réputation IP

Résultat attendu : Réputation “High” chez Google, aucune présence sur blacklist.

Si vous êtes sur une blacklist : Chaque blacklist a une procédure de retrait (delisting). C’est souvent gratuit mais peut prendre du temps. Identifiez d’abord la cause (compromission, mauvaise hygiène de liste) avant de demander le retrait.

Point 8 : Audit des sous-domaines

Si vous utilisez des sous-domaines pour l’email (marketing.votredomaine.com, support.votredomaine.com), chacun doit être configuré correctement.

Ce qu’il faut vérifier :

- Chaque sous-domaine utilisé pour l’email a son propre SPF

- DKIM est configuré pour chaque sous-domaine

- La politique DMARC du domaine principal s’applique (

sp=) ou un DMARC spécifique existe

Outil : Répétez les vérifications des points 2, 3, 4 pour chaque sous-domaine.

Problème fréquent :

L’équipe marketing crée newsletter.votredomaine.com sans prévenir l’IT. Le sous-domaine n’a pas de SPF propre, les emails échouent.

Point 9 : Vérification du chiffrement TLS

Les emails doivent transiter de manière chiffrée entre les serveurs.

Ce qu’il faut vérifier :

- Votre serveur supporte TLS (Transport Layer Security)

- Les certificats sont valides

- TLS 1.2 minimum (TLS 1.3 recommandé)

Outils gratuits :

Résultat attendu : TLS actif, certificat valide, pas de versions obsolètes (SSL, TLS 1.0, TLS 1.1).

Note : Si vous utilisez Google Workspace ou Microsoft 365, TLS est géré automatiquement. Ce point concerne surtout les serveurs mail auto-hébergés ou dédiés.

Point 10 : Audit des enregistrements DNS mail

Au-delà de SPF/DKIM/DMARC, d’autres enregistrements DNS affectent votre email.

Ce qu’il faut vérifier :

- Enregistrements MX corrects et priorités cohérentes

- Enregistrement PTR (reverse DNS) pour vos IP d’envoi

- Pas d’enregistrements obsolètes ou en conflit

Outils gratuits :

- MXToolbox MX Lookup — Vérification MX

- IntoDNS — Audit DNS complet

Résultat attendu : MX pointant vers vos serveurs actuels, PTR configuré si vous avez une IP dédiée.

Problèmes fréquents :

- Anciens MX pointant vers un serveur qui n’existe plus

- PTR absent ou mal configuré → rejet par certains serveurs

Point 11 : Vérification des pratiques d’envoi

La technique ne fait pas tout. Vos pratiques d’envoi influencent aussi la délivrabilité.

Ce qu’il faut vérifier :

- Taux de rebond (bounces) < 2%

- Taux de plaintes spam < 0.1%

- Lien de désinscription présent et fonctionnel

- Double opt-in pour les listes marketing

- Nettoyage régulier des listes (adresses invalides, inactifs)

Où trouver ces données :

- Dashboard de votre outil d’emailing (Mailchimp, Brevo, etc.)

- Google Postmaster Tools (taux de spam)

- Rapports de rebond de votre serveur mail

Résultat attendu : Métriques dans les seuils acceptables, processus de nettoyage documenté.

Seuils critiques :

- Taux de plaintes > 0.3% : vous risquez des blocages chez Gmail/Yahoo

- Taux de rebond > 5% : votre liste a un problème d’hygiène

Point 12 : Documentation et procédures

Un audit n’est utile que s’il est documenté et suivi d’actions.

Ce qu’il faut documenter :

- Inventaire des services email (point 1) avec les responsables

- Configuration actuelle (SPF, DKIM, DMARC) avec date de dernière vérification

- Procédure pour ajouter un nouveau service email

- Contacts des fournisseurs en cas de problème

- Calendrier de ré-audit (recommandé : trimestriel ou après chaque changement)

Livrable : Un document partagé (Notion, Google Doc, wiki interne) accessible à l’équipe IT et aux responsables des outils concernés.

Synthèse : votre checklist d’audit

| Point | Vérification | Outil recommandé | OK ? |

|---|---|---|---|

| 1 | Inventaire des flux email | Interviews équipes | ☐ |

| 2 | SPF valide et complet | MailAuthCheck | ☐ |

| 3 | DKIM actif pour tous les services | MailAuthCheck + tests | ☐ |

| 4 | DMARC configuré avec politique | MailAuthCheck | ☐ |

| 5 | Rapports DMARC analysés | Postmark DMARC | ☐ |

| 6 | Test de délivrabilité réel | Mail Tester | ☐ |

| 7 | Réputation domaine/IP | Google Postmaster | ☐ |

| 8 | Sous-domaines configurés | MailAuthCheck | ☐ |

| 9 | TLS actif | CheckTLS | ☐ |

| 10 | DNS mail correct (MX, PTR) | MXToolbox | ☐ |

| 11 | Pratiques d’envoi saines | Dashboards outils | ☐ |

| 12 | Documentation à jour | — | ☐ |

Quand faire appel à un expert ?

Vous pouvez réaliser cet audit vous-même avec les outils gratuits mentionnés. Cependant, certaines situations justifient de faire appel à un spécialiste :

Complexité technique :

- Multi-domaines (plusieurs marques, domaines pays)

- Migration en cours (changement de fournisseur email)

- Serveur mail auto-hébergé ou configuration atypique

- Dépassement de la limite des 10 lookups SPF

Problèmes persistants :

- Vous avez tout configuré mais les emails arrivent encore en spam

- Votre domaine est sur des blacklists et vous n’arrivez pas à en sortir

- Vous subissez une usurpation active de votre domaine (phishing)

Manque de temps ou de compétences :

- Vous préférez déléguer pour vous concentrer sur votre cœur de métier

- Vous voulez un regard externe et des recommandations priorisées

- Vous avez besoin d’un rapport formel pour votre direction ou vos clients

Diagnostic gratuit en 30 secondes

Avant de vous lancer dans un audit complet, commencez par un diagnostic rapide.

MailAuthCheck analyse votre configuration SPF, DKIM et DMARC instantanément. Entrez votre domaine, obtenez un score et des recommandations. C’est gratuit, sans inscription.

4,5+ millions de domaines analysés à ce jour.

Audit complet accompagné

Si vous souhaitez un audit approfondi avec accompagnement, je propose une prestation complète qui inclut :

- Diagnostic de tous vos flux email (inventaire exhaustif)

- Vérification des 12 points de contrôle

- Rapport détaillé avec priorisation des actions

- Accompagnement à la mise en œuvre des corrections

- Suivi jusqu’à atteindre

p=rejectsur DMARC

Prendre rendez-vous pour un diagnostic

Pour aller plus loin

- Guide complet SPF, DKIM, DMARC pour PME — Si vous découvrez ces protocoles

- Exigences Gmail 2024 — Ce qui est devenu obligatoire

- Google Postmaster Tools — Surveillez votre réputation