Imaginez : du jour au lendemain, votre site web devient inaccessible, vos emails ne fonctionnent plus et vos clients ne peuvent plus vous joindre. Le responsable ? Un prestataire qui contrôle vos DNS et qui, pour diverses raisons, bloque l’accès à votre domaine. Cette situation, malheureusement courante, peut être évitée en comprenant l’importance de garder le contrôle de vos DNS.

Qu’est-ce que les DNS et pourquoi sont-ils si importants ?

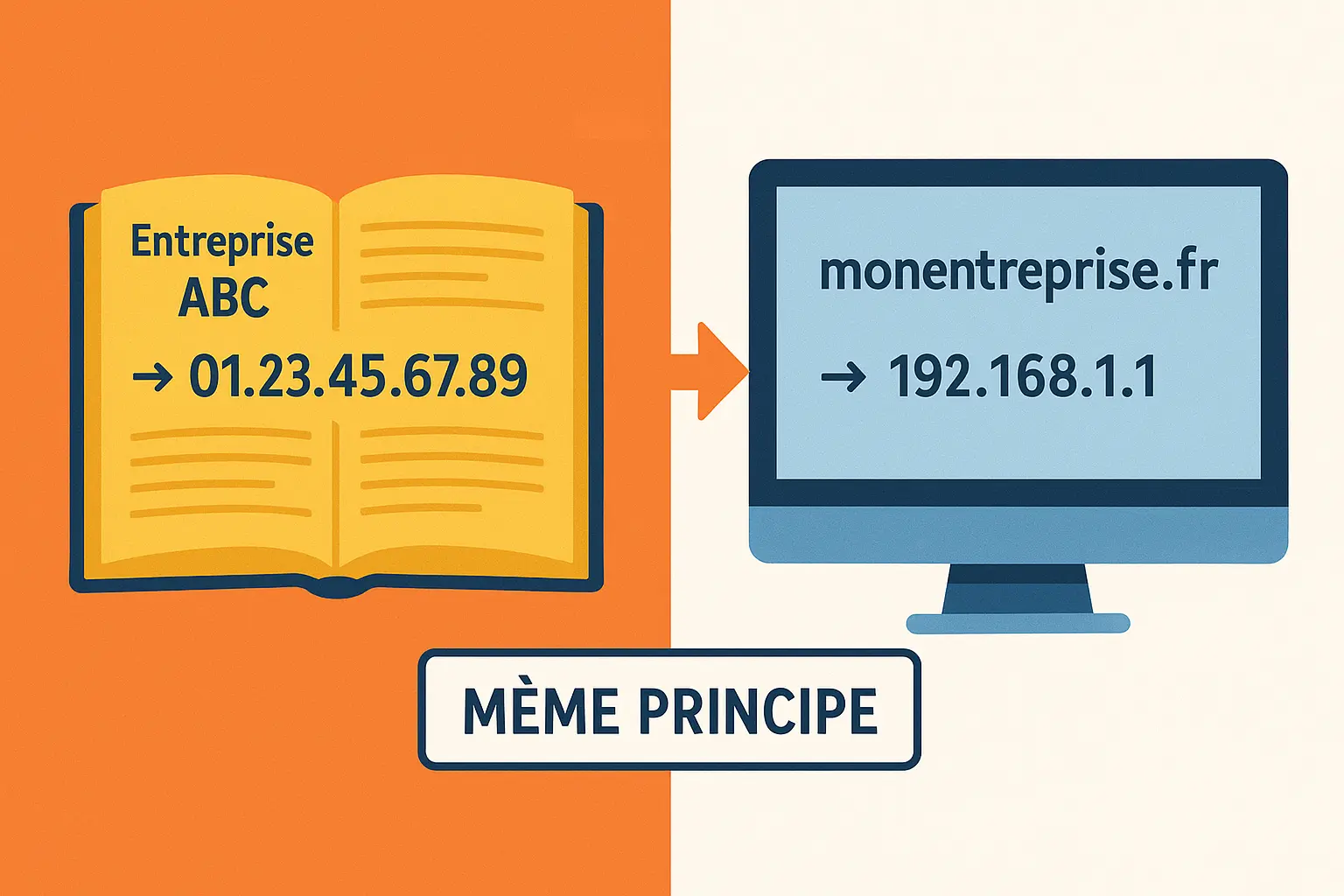

Le DNS : l’annuaire d’Internet

Le DNS (Domain Name System) fonctionne comme l’annuaire téléphonique d’Internet. Quand vous tapez “monentreprise.fr” dans votre navigateur, celui-ci ne comprend pas directement ce nom. Il doit le convertir en adresse IP (une série de chiffres comme 192.168.1.1) pour savoir où aller chercher votre site web.

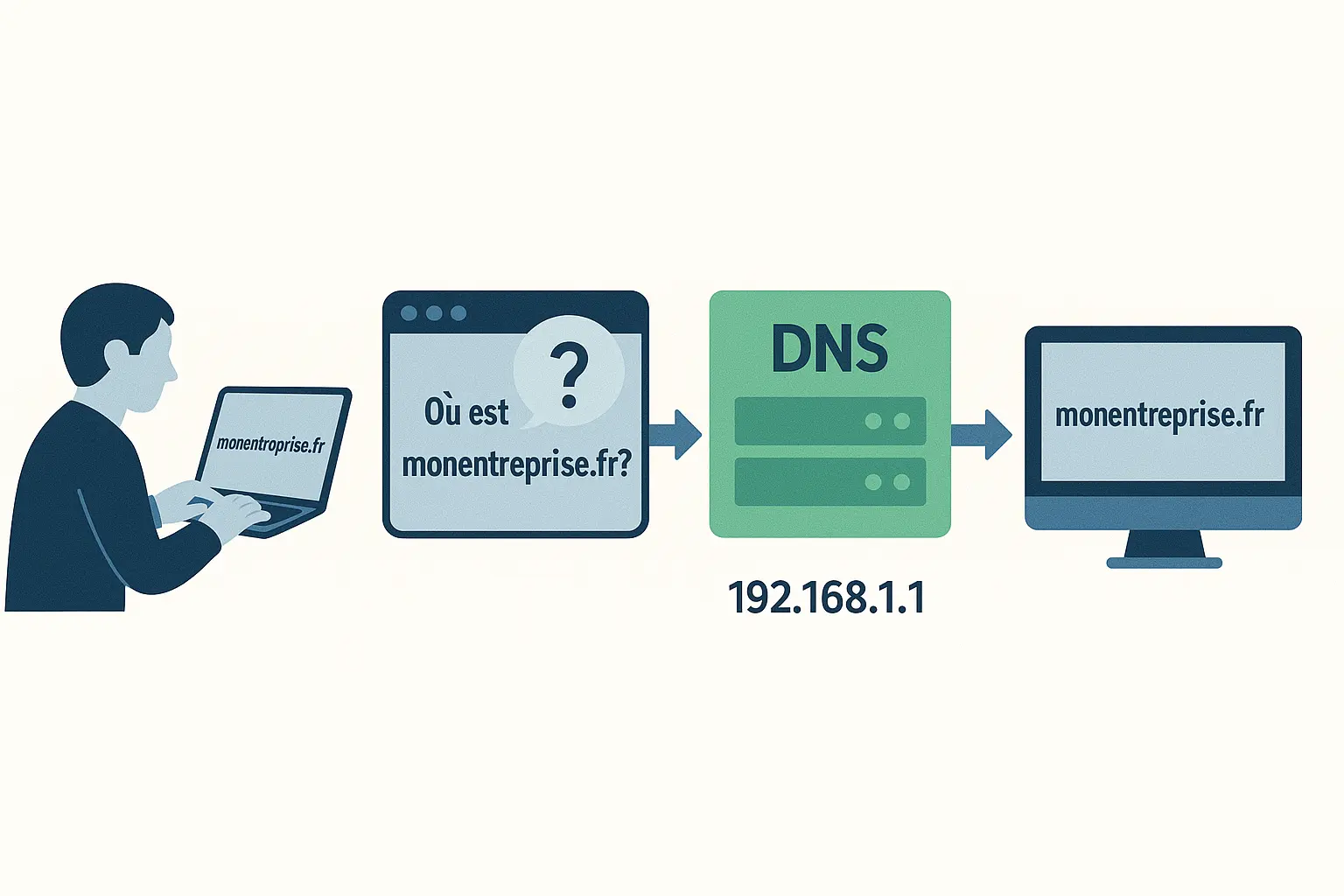

Comment ça fonctionne concrètement

Voici ce qui se passe en quelques secondes :

- Vous tapez “monentreprise.fr” dans votre navigateur

- Le navigateur demande aux serveurs DNS : “Où se trouve monentreprise.fr ?”

- Les DNS répondent : “Ce site se trouve à l’adresse 192.168.1.1”

- Le navigateur contact le serveur web à cette adresse

- Le serveur envoie votre site web au navigateur

Les DNS ne gèrent pas seulement votre site web, mais aussi :

- Vos emails (où arrivent vos messages ?)

- Vos sous-domaines (boutique.monentreprise.fr, support.monentreprise.fr)

- Vos services en ligne (CRM1, ERP2, fichiers, outils de gestion, etc.)

En résumé : Sans le contrôle de vos DNS, vous perdez le contrôle de tous ces services numériques essentiels.

🔍 ÉVALUEZ VOS RISQUES EN 3 MINUTES

Votre entreprise est-elle dépendante de son prestataire ? Découvrez votre score de risque DNS et obtenez un plan d’action personnalisé.

Propriétaire du domaine vs gestionnaire des DNS : une distinction cruciale

Qui possède vraiment votre domaine ?

Il existe une différence fondamentale entre :

- Le propriétaire du domaine : celui qui apparaît dans les bases de données officielles (WHOIS3)

- Le gestionnaire des DNS : celui qui décide où pointent vos services

Situation idéale : Vous êtes propriétaire de votre domaine ET vous gardez le contrôle des DNS, même si vous déléguez la gestion technique à un prestataire de confiance.

Situation dangereuse : Un prestataire est propriétaire de votre domaine ou contrôle exclusivement vos DNS sans vous donner accès.

3 cas concrets qui mettent votre entreprise en danger

Cas n°1 : La rupture de contrat qui tourne mal

Situation : Sarah, dirigeante d’une boutique en ligne, décide de changer d’agence web après 2 ans de collaboration. Les relations se sont dégradées et elle souhaite récupérer son site pour le confier à un nouveau prestataire.

Le problème : L’ancienne agence refuse de transférer les accès DNS, prétextant des factures impayées de 800€. Elle bloque l’accès au domaine.

Conséquences immédiates :

- Site web inaccessible pendant 10 jours

- Emails professionnels coupés

- Perte de confiance des clients

- Chiffre d’affaires impacté : -15 000€ pendant la période

Comment l’éviter : Garder la propriété du domaine et avoir ses propres accès aux DNS, même en cas de délégation de gestion.

Cas n°2 : La faillite du prestataire

Situation : Marc, consultant indépendant, travaille avec une petite agence locale qui gère son site et ses DNS depuis 3 ans. L’agence fait faillite du jour au lendemain.

Le problème : Les serveurs de l’agence sont coupés, personne ne répond au téléphone, et Marc n’a aucun accès aux DNS de son domaine.

Conséquences immédiates :

- Impossibilité de recevoir des emails pendant 3 semaines

- Site web hors ligne

- Prospects perdus

- Difficultés à récupérer les accès auprès du liquidateur

Comment l’éviter : Maintenir un accès direct aux DNS ou utiliser des DNS externes indépendants du prestataire.

Cas n°3 : Le ransomware qui prend vos DNS en otage

Situation : Une PME de 25 salariés voit ses DNS pris en otage après une cyberattaque sur l’infrastructure de son prestataire informatique.

Le problème : Les cybercriminels ont chiffré les serveurs DNS et demandent une rançon de 50 000€ pour restaurer les services.

Conséquences immédiates :

- Tous les services en ligne paralysés

- Communication interne et externe coupée

- Clients qui ne peuvent plus accéder aux services

- Arrêt d’activité partiel pendant 2 semaines

Comment l’éviter : Utiliser des services DNS sécurisés avec authentification forte et sauvegardes indépendantes.

🚨 Dans Quelle Situation Vous Trouvez-Vous ?

Ces 3 scénarios vous inquiètent ? Normal. La plupart des dirigeants découvrent leurs vulnérabilités DNS trop tard.

Évaluez votre situation dès maintenant :

✅ Plan d'action détaillé

✅ Recommandations prioritaires

Les bonnes pratiques pour sécuriser vos DNS

1. Gardez la propriété de votre domaine

- Achetez le domaine en votre nom ou au nom de votre entreprise

- Vérifiez régulièrement dans la console d’enregistrement du domaine qu’il content bien vos informations

- Conservez les codes de transfert (AuthCode 4 ) en lieu sûr

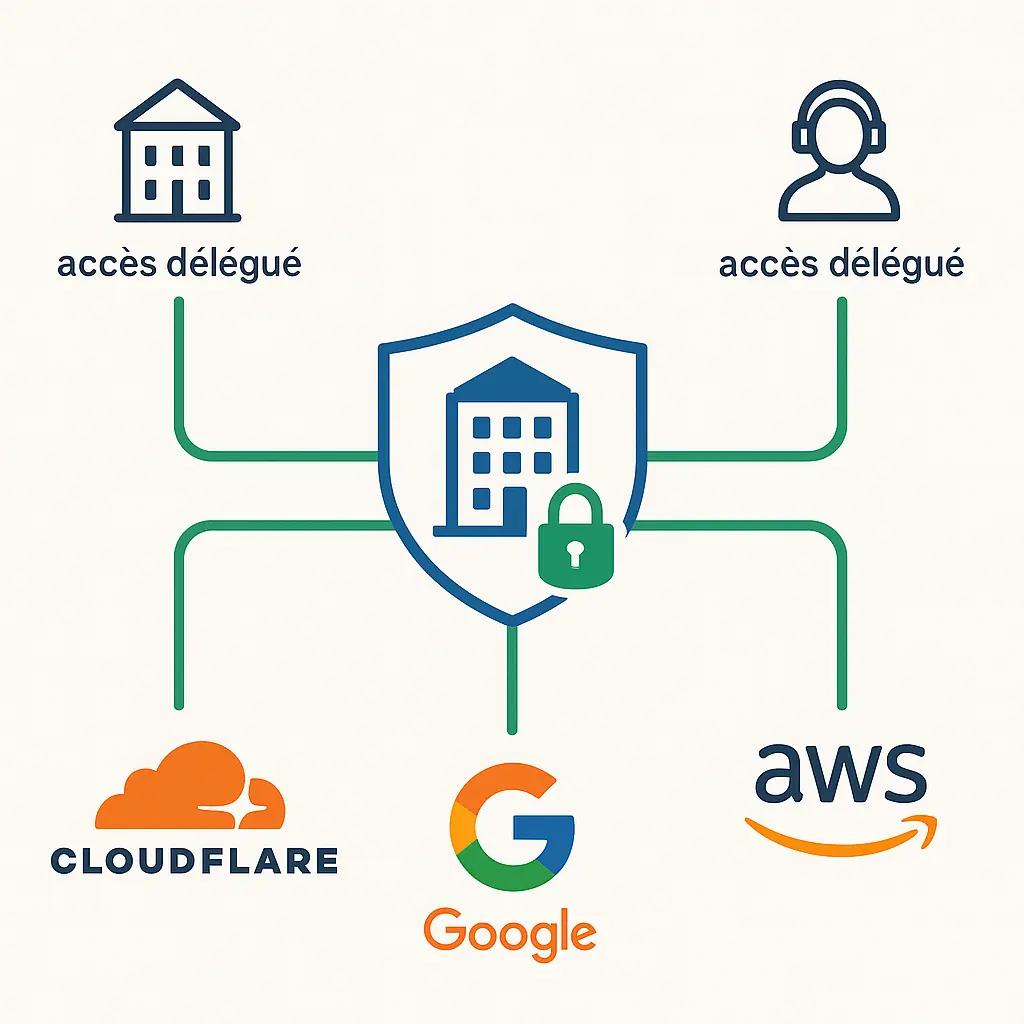

2. Choisissez un service DNS indépendant

Utilisez des services DNS reconnus et indépendants de vos prestataires :

- Cloudflare DNS (gratuit et professionnel)

- Google Cloud DNS (payant, très fiable)

- Amazon Route 53 (payant, pour les entreprises)

- Votre fournisseur de nom de domaine (généralement gratuit, et à faire uniquement si votre hébergement est ailleurs)

3. Mettez en place des accès sécurisés

- Authentification à deux facteurs (2FA5/MFA6) obligatoire

- Mots de passe complexes et uniques

- Accès partagés sécurisés avec votre équipe technique

4. Documentez et sauvegardez vos configurations

- Exportez régulièrement vos configurations DNS

- Documentez tous les enregistrements (A, CNAME, MX, etc.)

- Conservez une copie de vos réglages importants

Que faire si vous êtes déjà dans une situation à risque ?

Actions immédiates

- Vérifiez qui est propriétaire de votre domaine

- Si vous avez un domaine en ‘.fr’, il est possible de contacter l’AFNIC via leur service de résolution de litige.

- Pour les autres extensions, il faudra voir avec le registrar de l’extension (.com, .net, .io, etc…)

- Demandez les codes d’accès DNS à votre prestataire actuel

- Évaluez votre degré de dépendance

Plan de migration sécurisée

- Transférez la propriété du domaine si nécessaire

- Migrez vos DNS vers un service indépendant

- Testez tous vos services avant de finaliser

- Formez votre équipe aux bonnes pratiques

Conclusion : Votre domaine, votre responsabilité

La gestion des DNS peut sembler technique, mais les enjeux sont business. Perdre le contrôle de vos DNS, c’est risquer de perdre votre présence en ligne, vos communications et finalement vos clients.

N’attendez pas d’être en situation de crise. Vérifiez dès aujourd’hui que vous gardez le contrôle de vos DNS et mettez en place les bonnes pratiques de sécurité.

Votre entreprise mérite une infrastructure numérique sécurisée et indépendante. C’est un investissement minimal pour une tranquillité d’esprit maximale.

🎯 Passez à l’Action Maintenant

Vous avez lu les risques, découvert les bonnes pratiques… mais où en êtes-vous concrètement ?

Ne restez pas dans l’incertitude. Évaluez votre situation en 3 minutes et obtenez votre plan d’action personnalisé :

Besoin d’un accompagnement personnalisé ? En tant que consultant en sécurité informatique, j’accompagne les entreprises dans la sécurisation de leur infrastructure DNS. Après votre auto-évaluation, nous pouvons échanger sur vos besoins spécifiques.

Notes de fin de page :

logiciel de gestion de la relation client ↩︎

logiciel de gestion intégrée des ressources d’une entreprise. ↩︎

service d’annuaire pour obtenir les infos d’un nom de domaine ↩︎

code de transfert d’un nom de domaine ↩︎

double authentification (mot de passe + facteur secondaire). ↩︎

authentification multi-facteurs (plusieurs méthodes combinées) ↩︎