Vous recevez un email de votre prestataire cybersécurité marqué “TLP:AMBER”. Pouvez-vous le transférer à votre direction ? À votre hébergeur ? La réponse dépend d’un protocole que toute PME devrait connaître.

Le problème : partager sans se mettre en danger

Les PME échangent quotidiennement des informations sensibles avec leurs partenaires, prestataires et clients. Alertes de sécurité, indicateurs de compromission, rapports d’incident… Sans cadre commun, chaque destinataire interprète différemment le niveau de confidentialité.

Résultat : soit l’information circule trop largement et perd sa valeur protectrice, soit elle reste bloquée et les personnes concernées ne peuvent pas agir.

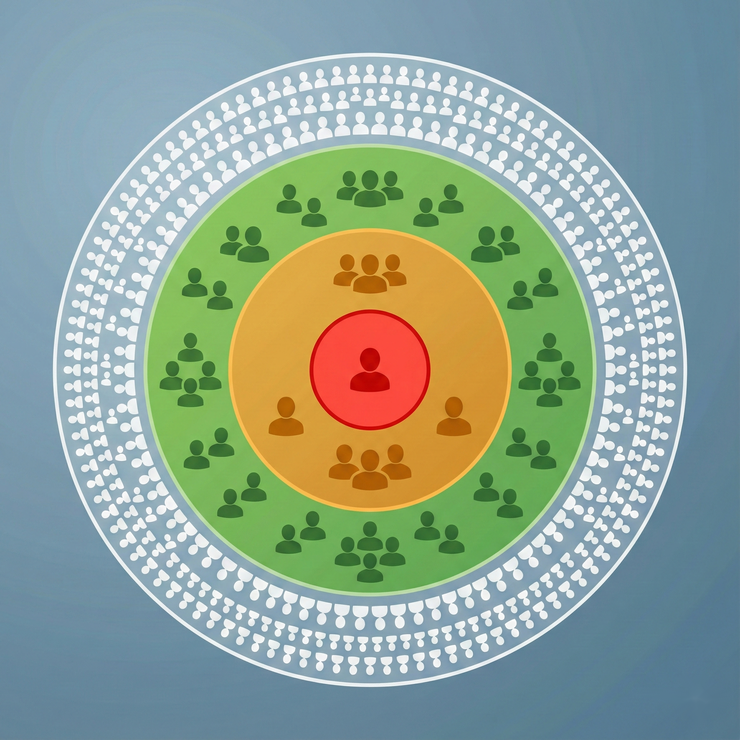

TLP : un feu tricolore pour vos informations

Le Traffic Light Protocol (TLP) résout ce problème avec un système tout simple : 4 couleurs qui indiquent qui peut recevoir l’information. Créé par FIRST.org (Forum of Incident Response and Security Teams), le TLP 2.0 est le standard international depuis août 2022.

Pensez-y comme les consignes que vous donneriez en partageant une information personnelle :

| Niveau | Équivalent quotidien | Règle de partage |

|---|---|---|

TLP:RED | “Entre nous uniquement” | Destinataires directs, personne d’autre |

TLP:AMBER | “Notre cercle de confiance” | Votre organisation + ceux qui doivent agir |

TLP:AMBER+STRICT | “Notre organisation seulement” | Votre organisation, pas les partenaires externes |

TLP:GREEN | “Notre communauté professionnelle” | Partageable dans votre secteur, pas publiquement |

TLP:CLEAR | “Information publique” | Aucune restriction |

Les 4 niveaux en détail

TLP:REDConfidentialité maximale

L’information ne quitte pas les destinataires immédiats. Dans une réunion, seuls les présents peuvent connaître le contenu. Aucun transfert, aucune note partagée.

Quand l’utiliser : informations pouvant causer un dommage significatif si elles sortent du cercle immédiat (négociations sensibles, vulnérabilités non corrigées, données personnelles critiques).

Exemple concret : Un RSSI informe oralement le DG d’une compromission active du système de paie. Personne d’autre ne doit être informé tant que l’incident n’est pas maîtrisé.

TLP:AMBERDiffusion contrôlée

L’information peut circuler au sein de votre organisation et vers les clients/partenaires qui doivent agir pour se protéger. Le partage reste basé sur le “besoin d’en connaître”.

Quand l’utiliser : alertes nécessitant une action coordonnée entre plusieurs parties de confiance.

Exemple concret : Un éditeur logiciel vous informe d’une faille critique dans un produit que vous utilisez. Vous pouvez prévenir votre prestataire infogérance pour qu’il applique le correctif, mais pas publier l’information sur votre blog.

TLP:AMBER+STRICTOrganisation uniquement

Variante de TLP:AMBER excluant explicitement les partenaires externes. L’information reste dans les murs de votre organisation.

Quand l’utiliser : situations où même les prestataires de confiance ne doivent pas être informés (investigation interne, données RH sensibles).

Exemple concret : Suspicion de fraude interne. L’information circule entre DG, DAF et avocat, mais pas vers le cabinet comptable externe.

TLP:GREENCommunauté de confiance

L’information peut être partagée avec vos pairs et partenaires du même secteur, mais pas via des canaux publics (pas de LinkedIn, pas de blog, pas de communiqué de presse).

Quand l’utiliser : informations utiles à la communauté professionnelle sans risque si elles restent dans ce cercle.

Exemple concret : Une association sectorielle partage des indicateurs de compromission (adresses IP malveillantes, signatures de malware). Les membres peuvent les diffuser à leurs partenaires du secteur.

TLP:CLEARAucune restriction

L’information peut être partagée librement, publiée, traduite. Seules les règles de copyright standard s’appliquent.

Quand l’utiliser : documentation publique, bonnes pratiques générales, informations déjà connues.

Exemple concret : Guide de sensibilisation au phishing que vous publiez sur votre site web.

Comment utiliser TLP dans vos échanges

Dans les emails

Le label TLP doit apparaître dans l’objet ET au début du corps du message :

Objet : [TLP:AMBER] Alerte vulnérabilité critique - Action requise

TLP:AMBER

Bonjour,

Nous avons identifié une vulnérabilité critique...

Dans les documents

Le label apparaît en en-tête et pied de page de chaque page, en police 12pt minimum, aligné à droite.

Règles de formatage

Les labels s’écrivent toujours en majuscules, sans espace, et ne se traduisent jamais. Le contenu peut être en français, mais TLP:AMBER reste TLP:AMBER.

Les erreurs qui coûtent cher

Erreur 1 : Transférer TLP:AMBER à un prestataire sans réfléchir

Vous recevez une alerte TLP:AMBER de votre CERT. Votre réflexe : la transférer à votre infogéreur. Problème : selon TLP 2.0, les prestataires ne sont pas automatiquement inclus dans AMBER.

Solution : Demander l’autorisation à l’émetteur, ou vérifier si des instructions accompagnatrices autorisent le partage aux prestataires cyber.

Erreur 2 : Publier TLP:GREEN sur les réseaux sociaux

TLP:GREEN autorise le partage dans votre communauté professionnelle, pas sur les canaux publics. Un post LinkedIn est par défaut public.

Solution : Partager uniquement via des canaux privés (email, messagerie interne, groupes fermés).

Erreur 3 : Confondre AMBER et AMBER+STRICT

AMBER inclut par défaut vos clients et ceux qui doivent agir. AMBER+STRICT les exclut explicitement.

Solution : Lire attentivement le label. Si l’émetteur veut restreindre à l’organisation, il doit spécifier AMBER+STRICT.

Mettre en place TLP dans votre PME

Étape 1 : Former les équipes

Avant tout échange TLP avec des partenaires, assurez-vous que vos collaborateurs comprennent les 4 niveaux. Un poster dans la salle de réunion ou un mémo d’une page suffit pour démarrer.

Étape 2 : Intégrer TLP dans vos contrats

Ajoutez une clause dans vos contrats prestataires et partenaires stipulant que les échanges d’informations sensibles suivent le protocole TLP 2.0 de FIRST.org.

Étape 3 : Documenter systématiquement

Pour chaque incident ou échange sensible, notez le niveau TLP appliqué. Cette traçabilité sera précieuse en cas de litige ou d’audit.

Étape 4 : Prévoir une procédure d’escalade

Que faire si vous devez partager plus largement qu’autorisé par le TLP ? Définissez qui dans votre organisation peut contacter l’émetteur pour demander une autorisation.

TLP et autres frameworks

TLP n’est pas un système de classification formel (comme “Confidentiel Défense”). Il ne gère pas le chiffrement ni les licences. Son objectif : faciliter le partage entre professionnels de confiance.

TLP peut être utilisé conjointement avec la règle de Chatham House (utilisation libre de l’information, mais pas d’attribution) ou intégré dans des systèmes automatisés comme MISP (Malware Information Sharing Platform).

Checklist TLP pour DSI

Avant d’envoyer une information sensible :

- Quel niveau de confidentialité cette information requiert-elle ?

- Qui doit pouvoir agir sur cette information ?

- Le destinataire connaît-il le protocole TLP ?

- Des restrictions additionnelles sont-elles nécessaires (géographiques, temporelles) ?

Avant de transférer une information TLP reçue :

- Quel est le niveau TLP indiqué ?

- Le nouveau destinataire entre-t-il dans le périmètre autorisé ?

- Si non, ai-je l’autorisation explicite de l’émetteur ?

Ressources

Le standard TLP 2.0 complet est disponible gratuitement sur le site de FIRST.org, y compris une version française officielle et des posters imprimables pour vos locaux.

Références

- FIRST.org – Traffic Light Protocol v2.0 : https://www.first.org/tlp/

- FIRST.org – TLP Use Cases : https://www.first.org/tlp/use-cases

- FIRST.org – TLP v2.0 Version Française (PDF) : https://www.first.org/tlp/docs/v2/tlp-v2-fr.pdf

- RFC 2119 – Key words for use in RFCs : https://tools.ietf.org/html/rfc2119